Bij penetratietesten kan interactie met verschillende netwerken en routers betrokken zijn, wat ook de veiligheid van Kali in gevaar kan brengen.

Dit bericht zal aantonen:

Hoe Kali Linux beveiligen?

Om het Kali Linux-systeem te beveiligen, moet de gebruiker een aantal essentiële stappen volgen, zoals het up-to-date houden van Kali Linux, het wijzigen van het standaard root-wachtwoord omdat dit gemakkelijk kan worden gebruikt door elke ongeautoriseerde gebruiker, het beheren van inkomend en uitgaand verkeer door een firewall, anoniem op internet surfen en nog veel meer.

Om de Kali Linux volledig te beveiligen, volgt u de onderstaande stappen.

Stap 1: Update Kali Linux

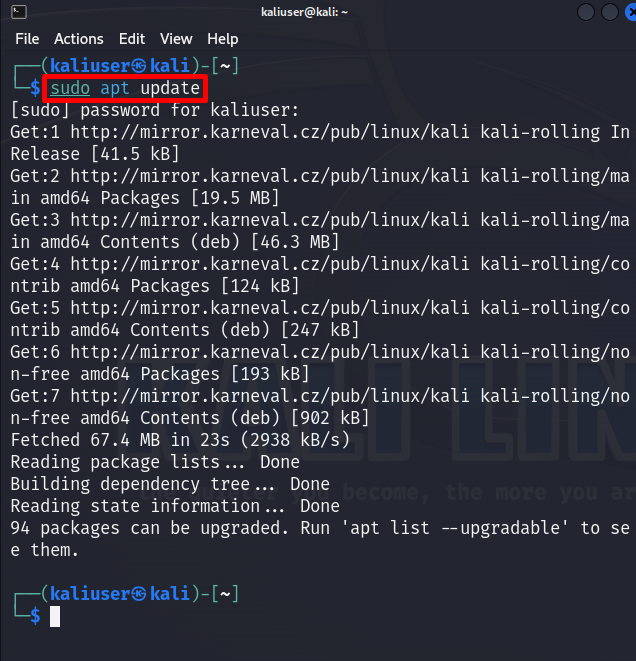

Om het Kali Linux-systeem te beveiligen, moeten gebruikers de Kali-image en repository up-to-date houden. Start hiervoor Kali's terminal met behulp van de ' CTRL+ALT+T ' sleutel. Voer vervolgens de “ passende update ” commando:

sudo passende update

Dit zal de Kali Linux updaten met nieuwe rollende releases:

Uit de bovenstaande uitvoer blijkt dat “ 94 ”-pakketten moeten worden geüpgraded. Het upgraden van het pakket met nieuwe functies kan ook helpen Kali tegen beveiligingsaanvallen te voorkomen.

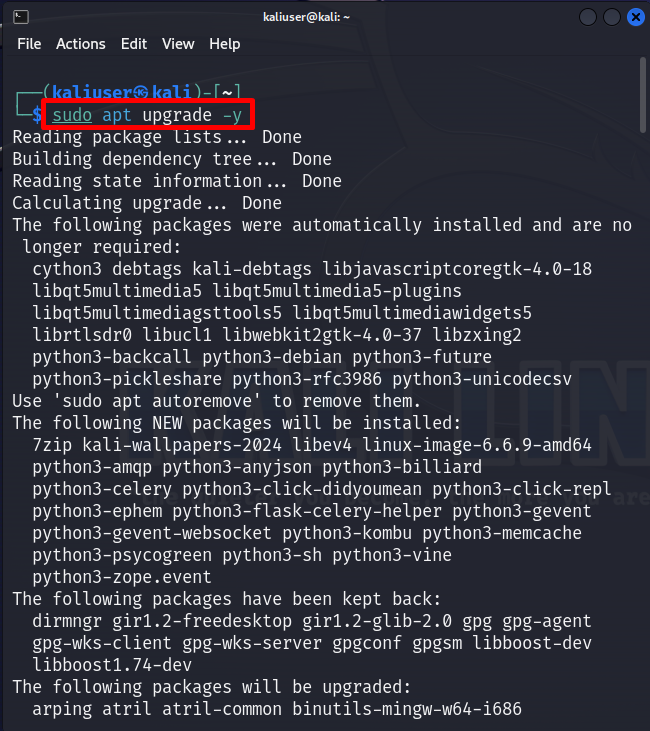

Om de pakketten in Kali te upgraden, voer je de “ passende upgrade ' commando met ' sudo ” rechten:

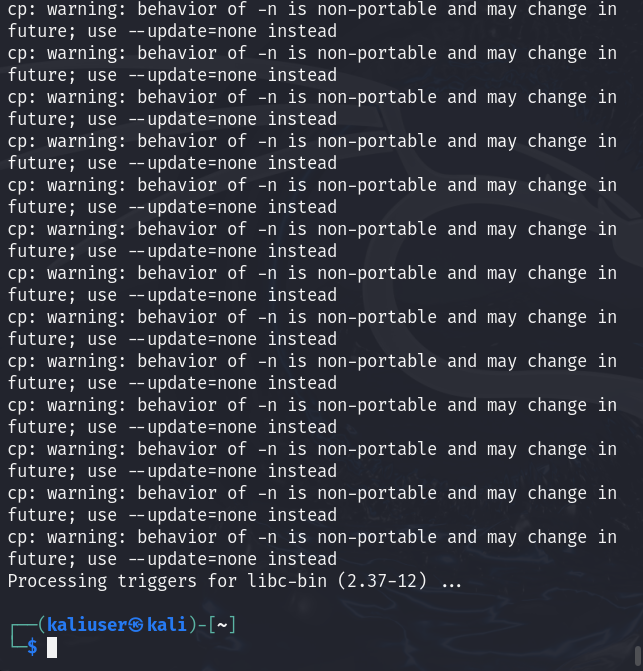

sudo passende upgrade -EnDe ' -En Met de optie kan de bewerking de vereiste schijfruimte gebruiken:

Stap 2: Beveilig uw identiteit

Om het Kali-systeem te beveiligen, moeten gebruikers hun identiteit verbergen door de hostnaam te wijzigen. Soms moeten gebruikers via internet surfen. Met deze stap kunnen aanvallers via uw identiteit toegang krijgen tot uw systeem. Om uw identiteit te beveiligen, raden wij u aan de “ Tor-browser ”. Hierdoor kunnen wij anoniem door informatie of websites bladeren. Om de Tor-browser te installeren, navigeert u naar onze bijbehorende artikel .

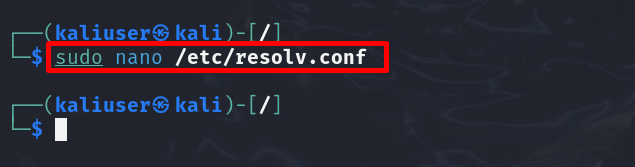

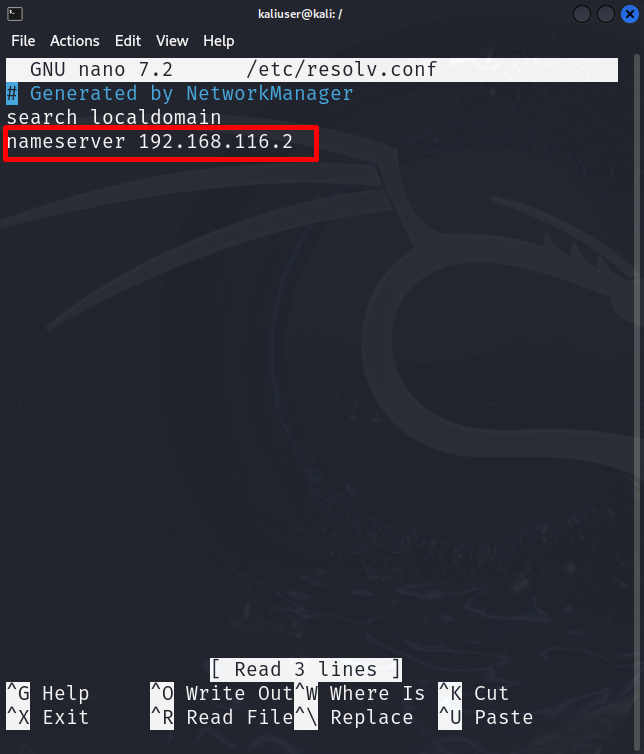

De gebruiker kan de identiteit echter ook verbergen door de hostnaam te wijzigen in “ 8.8.8.8 ”. Open hiervoor eerst de “ resolv.conf ”-bestand in een willekeurige teksteditor, zoals hieronder gedaan:

sudo nano / enz / resolv.conf

Vervang vervolgens de “ naam server ” Waarde met “ 8.8.8.8 ”. Hiermee verberg je je echte identiteit via internet:

Om de wijzigingen in de nano-editor op te slaan, gebruikt u “ CTRL+S ' en om de editor af te sluiten, gebruikt u ' CTRL+X ”.

Stap 3: Onbevoegd gebruikersaccount

Het direct gebruiken van een root-account op Kali is om veiligheidsredenen geen aanbevolen optie. Om uw root-account te beveiligen, moet de gebruiker een account zonder privileges aanmaken dat als root-account wordt gebruikt, maar altijd lager staat dan de root. We gebruiken al een account zonder privileges. Om het proces te demonstreren, moeten we dus inloggen op het root-account.

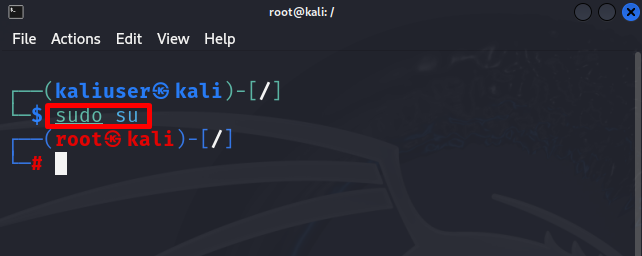

Om in te loggen op de rootgebruikersterminal gebruikt u de “ sudo su ” commando:

sudo zijn

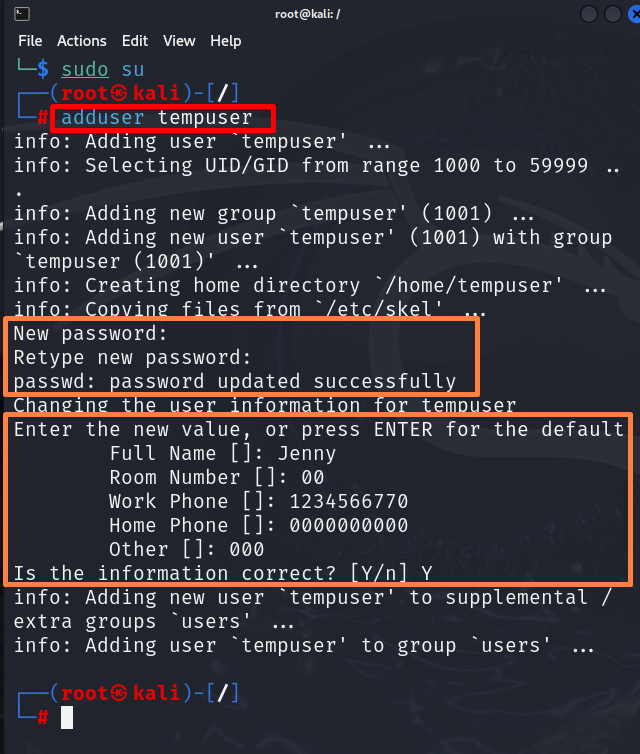

Voeg vervolgens de nieuwe gebruiker toe in Kali Linux met behulp van de “ adduser

Deze handeling moedigt u aan om nieuwe wachtwoorden in te stellen voor een nieuwe gebruiker en extra informatie zoals volledige naam, kamernummer, werktelefoon en nog veel meer. Ter illustratie hebben we dummy-informatie toegevoegd:

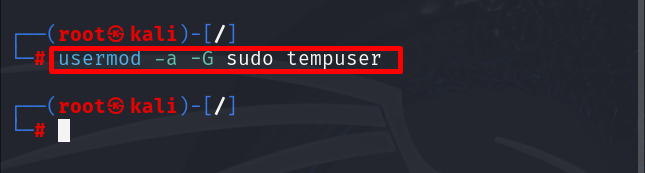

Nadat u de nieuwe gebruiker hebt aangemaakt, voegt u de gebruiker toe aan de sudo-gebruikersgroep om beheerdersrechten toe te wijzen:

gebruikersmod -A -G sudo tijdelijk

Dit alles voegt de 'tempuser' toe aan de sudo-gebruikersgroep.

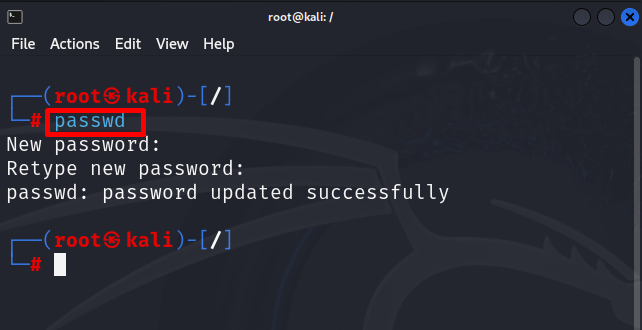

Stap 4: Wijzig het rootwachtwoord

Het standaard root-wachtwoord voor Kali Linux is “ toor 'die gemakkelijk toegankelijk is voor elke kwaadwillende gebruiker. Er wordt niet aangeraden om het standaard Kali root-wachtwoord te gebruiken.

Om de “ wortel ” wachtwoord, open de rootterminal met “ sudo su ”. Voer daarna eenvoudigweg de “ wachtwoord commando. Met deze opdracht wordt u gevraagd een nieuw wachtwoord in te stellen:

wachtwoord

Hier hebben we het Kali root-gebruikerswachtwoord bijgewerkt.

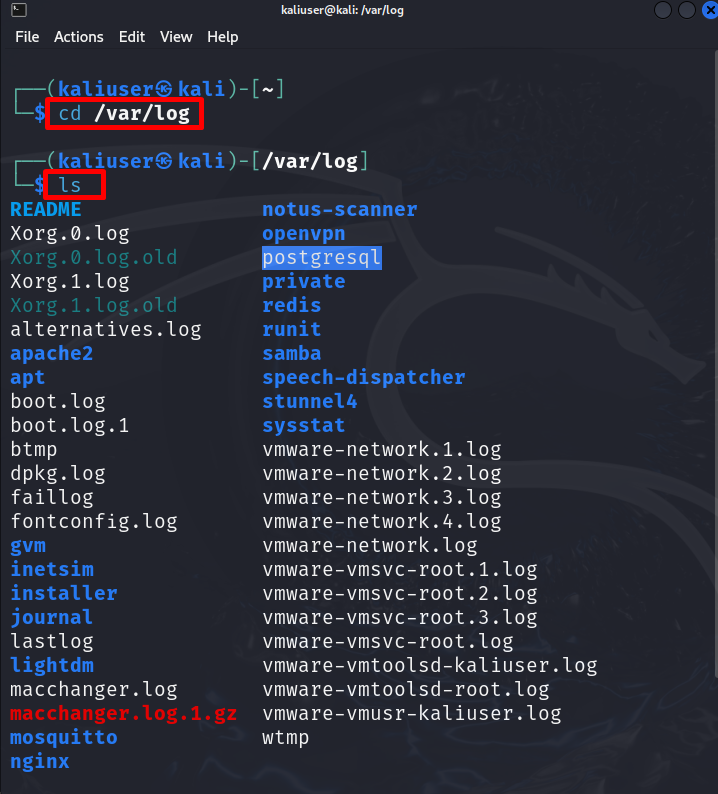

Stap 5: Logboeken controleren

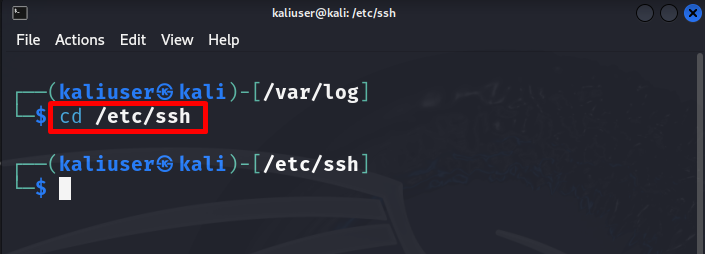

Om te controleren op beveiligingsrisico's en om de problemen en Kali's fouten op te lossen, kan de gebruiker Kali's log controleren. Dit kan ook het Kali-systeem beveiligen. Om het logbestand van Kali te monitoren, navigeert u naar de “ /var/log ” map met behulp van “ CD ”. Voer vervolgens de “ ls ” om het logbestand te bekijken:

CD / was / loggenls

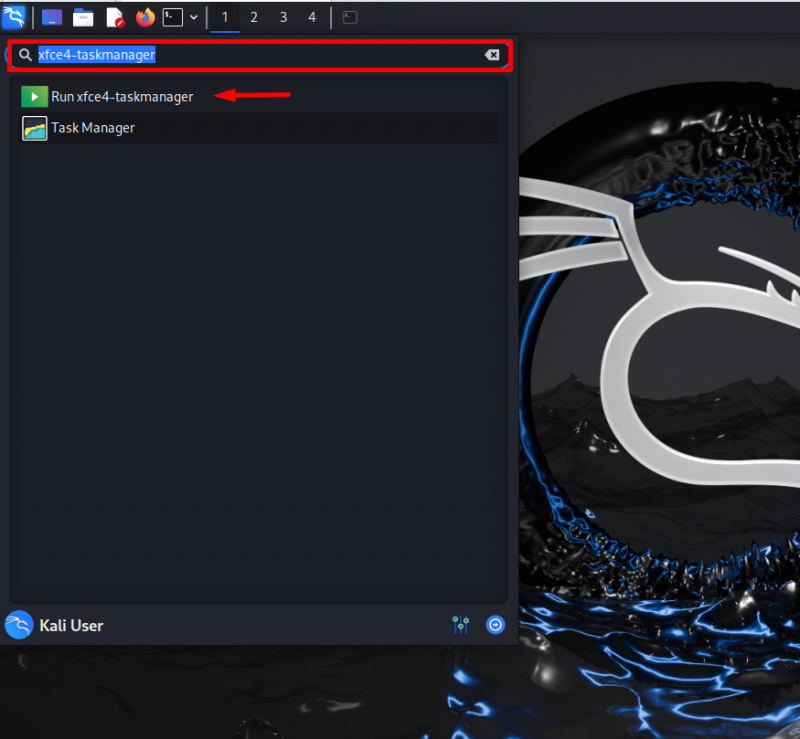

Er zijn echter ook veel tools voor het monitoren van logboeken beschikbaar voor Kali Linux, zoals “ logboekcontrole ' of ' Bovenkant ”. Kali biedt ook de ingebouwde “ xfce4-taakbeheer ”-tool om de lopende taak op het systeem te bekijken en te monitoren.

Om de tool Taakbeheer te starten, opent u het Kali-toepassingsmenu en zoekt u naar ' xfce4-taakbeheer ”. Start daarna het onderstaande hulpmiddel:

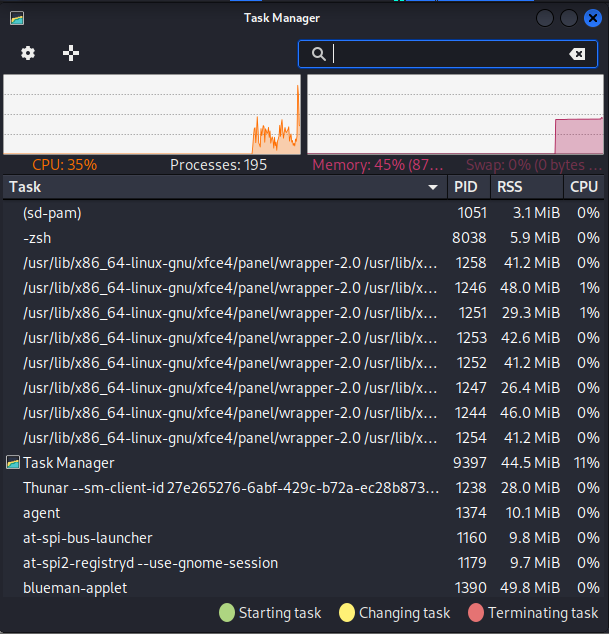

Vanuit het onderstaande venster kan de gebruiker lopende taken en processen bekijken. Ze kunnen ook kwaadaardige taken beheren en beëindigen:

Stap 6: Wijzig de standaard SSH-sleutel

SSH-sleutel is een reëel risico voor de veiligheid van Kali, omdat het een kroonjuweel is voor externe toegang tot het systeem. De aanvallers kunnen gestolen sleutels gebruiken en gemakkelijk toegang krijgen tot de gevoelige gegevens van de gebruiker. Omdat Kali ook voor aanvalsdoeleinden wordt gebruikt, kan de veiligheid ervan in gevaar komen. We raden u daarom aan de SSH-sleutels voor Kali bij te werken.

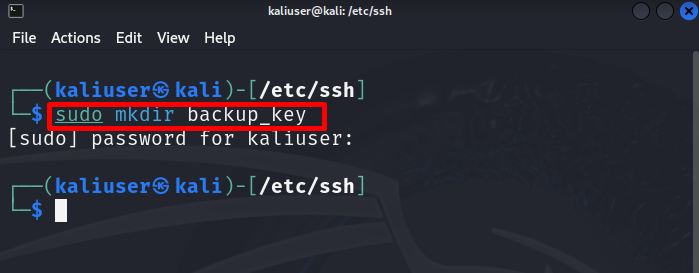

Om de nieuwe SSH-sleutel te genereren, probeert u een back-up te maken van de oude SSH-sleutels. Navigeer hiervoor eerst naar de “ /etc/ssh ” map:

CD / enz / ssh

Maak vervolgens een nieuwe back-upmap met behulp van de “ mkdir

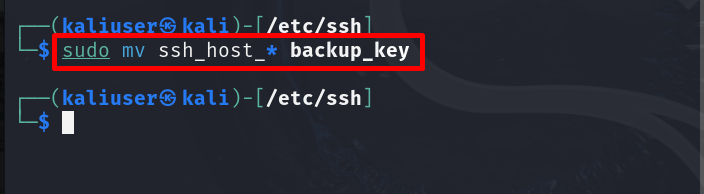

Verplaats alle “ ssh_host '-bestanden naar de back-upmap met behulp van de onderstaande opdracht:

sudo mv ssh_host_ * back-up_sleutel

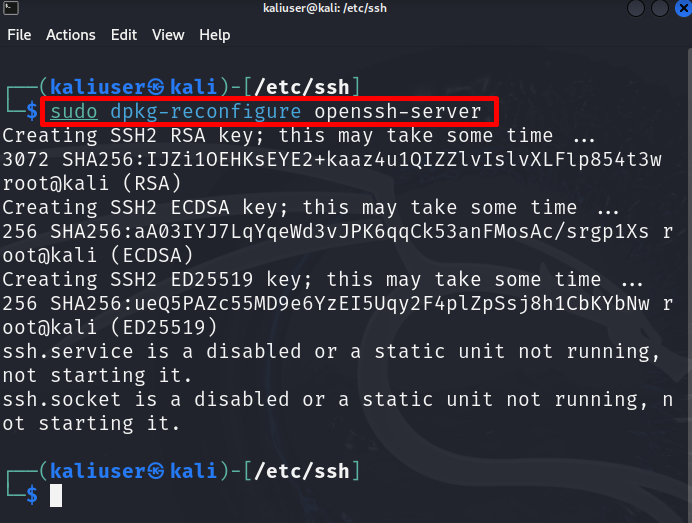

Genereer nu de nieuwe SSH-sleutels met behulp van de onderstaande opdracht:

sudo dpkg-openssh-server opnieuw configureren

Stap 7: Firewallconfiguratie

Om het binnenkomende en uitgaande Kali-verkeer te controleren en te beheren, installeert u de Linux Firewall-beheertool. Hierdoor kunnen wij regels stellen voor online verkeer.

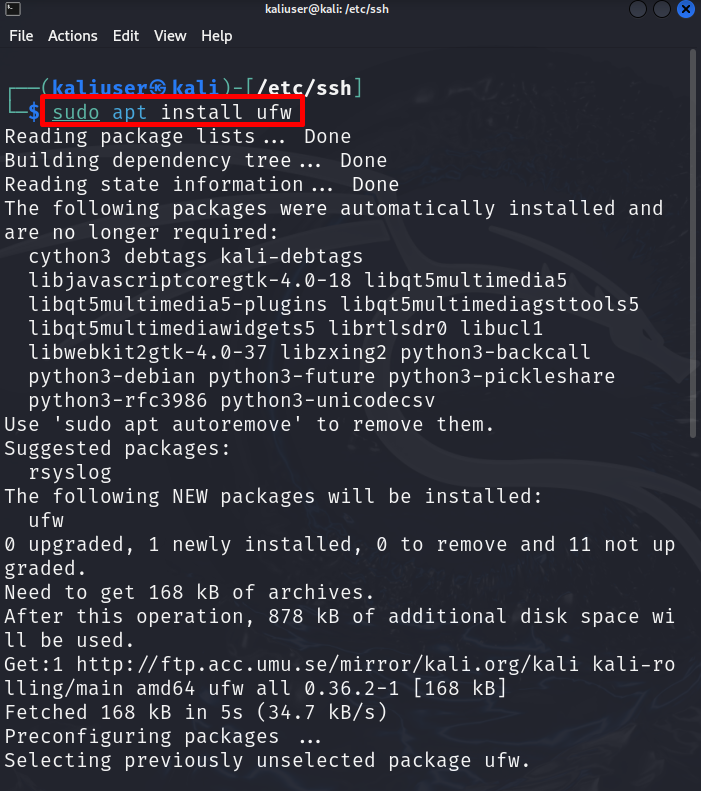

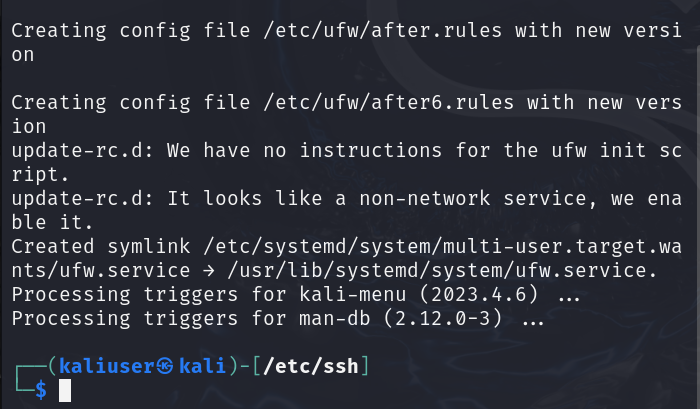

Om de Firewall-tool op Kali te installeren, voert u de gegeven opdracht uit:

sudo geschikt installeren ufw

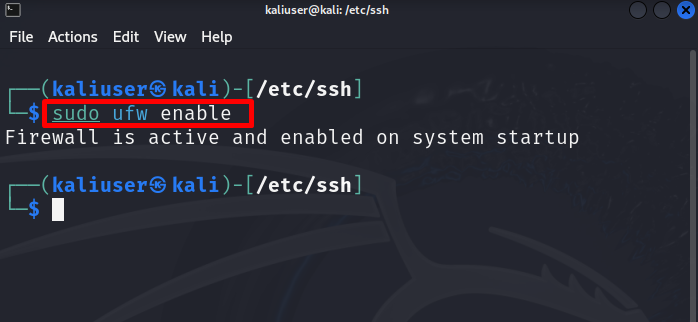

Nadat u de firewall hebt geïnstalleerd, schakelt u deze op het systeem in met behulp van de “ ufw inschakelen ” commando:

sudo ufw inschakelen

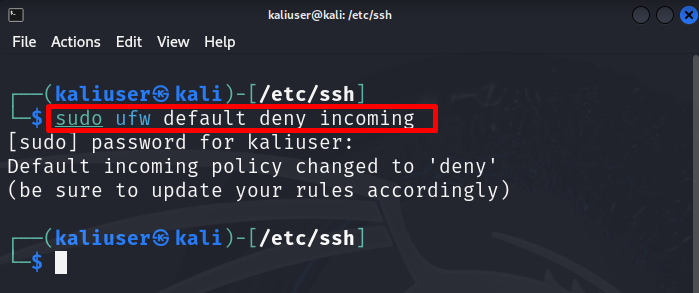

Om binnenkomend verkeer te beheren of om binnenkomend verkeer expliciet toe te staan, stelt u de standaardregel in als “ ontkennen ”. Voer hiervoor het onderstaande commando uit:

sudo ufw standaard binnenkomend weigeren

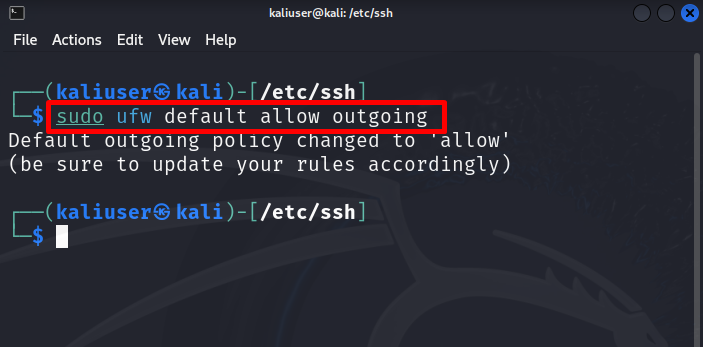

Stel vervolgens de standaardregel voor uitgaand verkeer in als “ toestaan ” om gegevens op internet te bekijken of toegang te krijgen tot een online bron:

sudo ufw staat standaard uitgaand verkeer toe

Dit zijn de stappen die Kali Linux volledig kunnen beveiligen.

Conclusie

Om Kali Linux volledig te beveiligen, moeten gebruikers een aantal essentiële beveiligingsstappen volgen, zoals het wijzigen van het standaard root-wachtwoord, anoniem surfen op het internet, het genereren van privé-SSH-sleutels, het configureren van een firewall om het verkeer te beheren en het monitoren van Kali's logs. We hebben de stappen besproken om Kali Linux te beveiligen.