Veelvoorkomende uitdagingen bij Metasploit

1. Installatie- en configuratieproblemen

Een van de eerste uitdagingen waarmee veel gebruikers worden geconfronteerd, betreft de installatie- en configuratieprocedure. Metasploit is afhankelijk van verschillende afhankelijkheden die een nauwkeurige configuratie vereisen. Als deze opstelling niet correct wordt uitgevoerd, kan dit verschillende problemen tot gevolg hebben, waaronder het ontbreken van modules of componenten die niet functioneren zoals bedoeld.

Oplossing:

Controleer de afhankelijkheden : Zorg ervoor dat alle noodzakelijke afhankelijkheden zijn geïnstalleerd en actueel gehouden worden. De officiële documentatie van Metasploit biedt een gedetailleerde lijst met vereisten die zijn afgestemd op verschillende besturingssystemen. Voer een volledige update en upgrade van uw Linux-systeem uit door de volgende opdracht te gebruiken:

sudo passende update -En && sudo passende upgrade -En && sudo apt dist-upgrade -En

Gebruik een Linux Distro voor penetratiedoeleinden : Om het installatieproces te stroomlijnen, kunt u overwegen een Penetration Linux-distro te gebruiken, zoals Kali Linux, waarop Metasploit vooraf is geïnstalleerd.

2. Databaseverbindingsfouten

Metasploit vertrouwt op een database om de informatie over doelen, kwetsbaarheden en sessiegegevens op te slaan. Verbindingsproblemen met de database kunnen uw testworkflow belemmeren.

Oplossing:

Databaseconfiguratie : Zorg ervoor dat uw database-instellingen in Metasploit correct zijn geconfigureerd. Controleer de inloggegevens, hostadressen en poorten nogmaals.

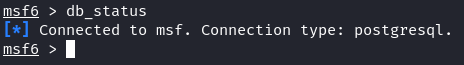

Databaseonderhoud : Onderhoud uw database regelmatig door de opdracht “db_status” uit te voeren om de verbindingsstatus te controleren.

3. Compatibiliteitsproblemen met modules

Metasploit-modules zijn cruciaal voor een succesvolle exploitatie. Er kunnen incompatibiliteitsproblemen optreden bij het gebruik van modules die niet overeenkomen met de configuratie van het doelsysteem.

Oplossing:

Modulevalidatie : Valideer altijd de compatibiliteit van modules met het doelsysteem. Gebruik het commando “check” om te verifiëren of een bepaalde module geschikt is voor het doel.

Module-aanpassing : Pas indien nodig de bestaande modules aan of maak uw eigen modules, zodat deze passen bij de doelomgeving.

4. Firewall- en antivirusinterferentie

Firewalls en antivirussoftware kunnen het verkeer van Metasploit blokkeren en een succesvolle exploitatie voorkomen.

Oplossing:

Payload-codering : Gebruik de technieken voor het versleutelen en versluieren van de payload om detectie door beveiligingssoftware te omzeilen.

Poort scannen : Gebruik tools zoals Nmap om een sluipende poortscan uit te voeren voordat u Metasploit start, om te voorkomen dat u de aandacht op uw activiteiten vestigt.

5. Problemen met sessiestabiliteit

Zodra een succesvolle exploit is uitgevoerd, is het onderhouden van een stabiele sessie essentieel voor activiteiten na de exploitatie. Sessieverlies kan uw voortgang verstoren.

Oplossing:

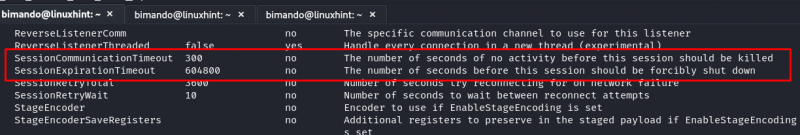

Sessie Keep-Alive : Configureer de instellingen voor het behouden van sessies om stabiele verbindingen te garanderen. Metasploit biedt geavanceerde opties om de sessies te onderhouden door de waarden “SessionCommunicationTimeout” en “SessionExpirationTimeout” langer in te stellen. Om de geavanceerde opties in msfconsole-vensters te zien, typt u het volgende:

msf > toon geavanceerd

Die geavanceerde instelling heeft standaardwaarden die u kunt aanpassen. Om de waarden “SessionCommunicationTimeout” en “SessionExpirationTimeout” uit te breiden, typt u gewoon het volgende:

msf > set SessieCommunicatieTime-out < hogere waarde >msf > set SessionExpirationTime-out < hogere waarde >

Sessie draaien : Implementeer de technieken voor het draaien van sessies om toegang te behouden, zelfs als de initiële sessie verloren gaat.

6. Mislukkingen bij exploitatie

Ondanks een zorgvuldige planning slagen niet alle exploitatiepogingen. Begrijpen waarom een exploit is mislukt, is van cruciaal belang voor een effectieve probleemoplossing.

Oplossing:

Loganalyse : Analyseer de logbestanden van Metasploit op foutmeldingen en hints over waarom een exploit is mislukt. Logboeken kunnen waardevolle inzichten verschaffen in wat er mis is gegaan.

Alternatieve exploits : Als één exploit mislukt, overweeg dan om alternatieve exploits of verschillende aanvalsvectoren te proberen.

7. Intensiteit van hulpbronnen

Metasploit kan veel hulpbronnen vergen en leiden tot systeemvertragingen of crashes, vooral tijdens uitgebreide scans of aanvallen.

Oplossing:

Beheer van hulpbronnen: Wijs voldoende systeembronnen (CPU, RAM) toe aan Metasploit om uitputting van bronnen te voorkomen. Overweeg om Metasploit uit te voeren op speciale machines of gevirtualiseerde omgevingen.

Versnelling : Gebruik de beperkingsopties om het aantal exploitatiepogingen te beperken, waardoor de druk op het doelsysteem wordt verminderd.

Conclusie

Op het gebied van penetratietesten is het beheersen van Metasploit een reis vol uitdagingen en triomfen. Deze gids gaf inzicht in de veelvoorkomende problemen waarmee u te maken krijgt tijdens penetratietesten met Metasploit en bood praktische oplossingen om deze te overwinnen. Houd er rekening mee dat het oplossen van problemen een essentiële vaardigheid is voor elke cyberbeveiligingsprofessional. Door uw probleemoplossingsvaardigheden voortdurend te verfijnen, bent u beter toegerust om door de complexe wereld van ethisch hacken te navigeren en het digitale landschap te beveiligen.